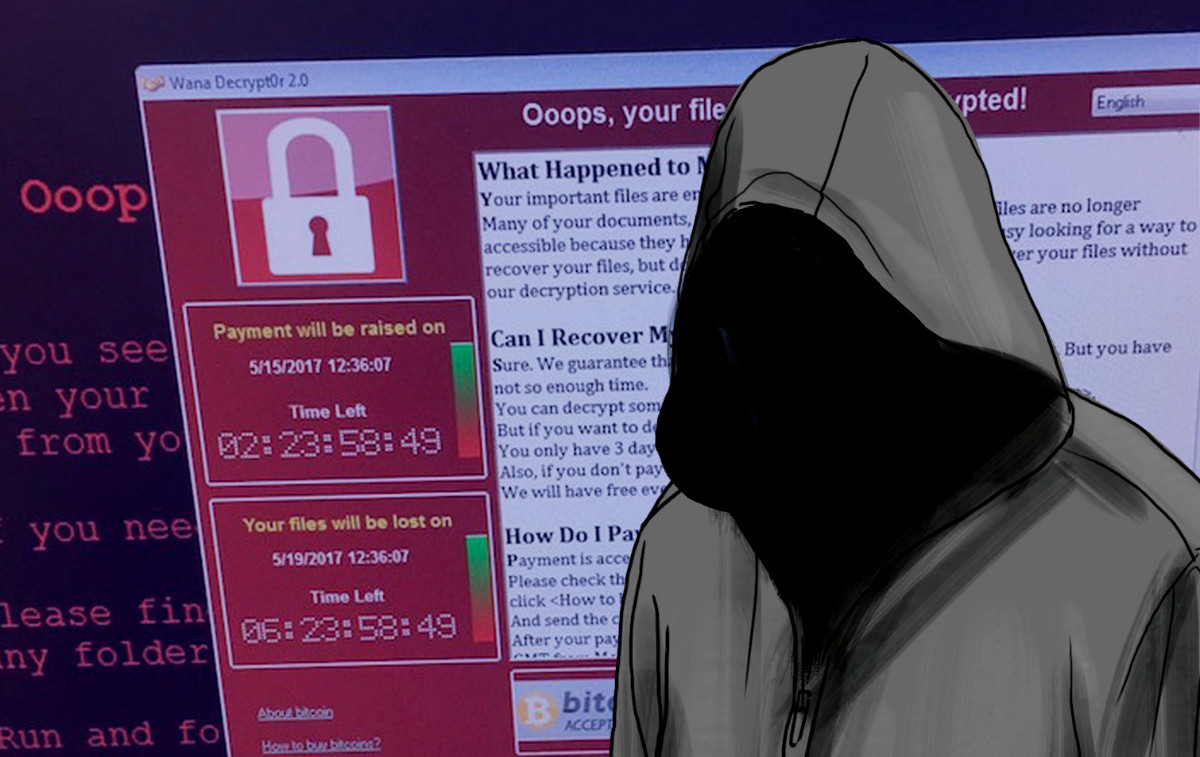

Όσα συνέβησαν την προηγούμενη εβδομάδα στον κυβερνοκόσμο περιλαμβάνουν την NSA, δεκαετίες δουλειάς πάνω σε χαλασμένα λογισμικά, μια ομάδα χάκερ που μιλούν σπαστά αγγλικά, ένα όχι και τόσο εξελιγμένο ιό που ζητά λύτρα, και όλα αυτά αλληλεπιδρούσαν στο παγκόσμιο δίκτυο. Η επιτυχημένη επίθεση WannaCry που διέλυσε υπολογιστές σε Ευρώπη και Ασία, προέκυψε από μια σειρά αναποτελεσματικών αποφάσεων. Μια από αυτές να είχε διορθωθεί και η κρίση θα είχε αποφευχθεί. Το ίδιο, φυσικά, ισχύει και για τις μελλοντικές κρίσεις.

Το παρελθόν του WannaCry ξεκινά πίσω στο 2013 στους διαδρόμους της NSA, σύμφωνα με το TheAtlantic. Η διαβόητη υπηρεσία είχε στην κατοχή της την πληροφορία ενός λάθους σε ένα παλιό πρόγραμμα της Microsoft, το SBM V.1, που επιτρέπει στους χρήστες να ανταλλάσσουν ψηφιακά αρχεία. Το πρόγραμμα αυτό θεωρείται απαρχαιωμένο και έχει αντικατασταθεί από πολλά πιο σύγχρονα και πιο ασφαλή. Όμως πολλοί οργανισμοί το χρησιμοποιούν ακόμη επειδή είτε δε μπορούν είτε αδιαφορούν να εγκαταστήσουν το καινούριο λογισμικό. Το λάθος (ή bug) αποτελεί ένα ευάλωτο σημείο ενός προγράμματος, όμως από μόνο του δεν είναι επικίνδυνο. Όμως η NSA, έγραψε ένα νέο πρόγραμμα, που εκμεταλλευτόταν αυτό το bug οπουδήποτε το έβρισκε. Σύμφωνα με το Atlantic, ακόμη και ο τρόπος που το χρησιμοποίησαν όμως έχει ενδιαφέρον.

Η NSA το έστρεψε εναντίον του ευρωπαϊκού τραπεζικού συστήματος συναλλαγών με έμφαση σε εκείνες που γίνονταν από περιοχές της Μέσης Ανατολής. Πως το πέτυχαν; Χρησιμοποιώντας παλαιούς υπολογιστές Microsoft που βρίσκονταν διάσπαρτοι σε όλο τον πλανήτη και διαρκώς αντάλλασαν αρχεία με το ευάλωτο πρόγραμμα. Το κατασκοπικό λογισμικό της Υπηρεσίας, το λεγόμενο EternalBlue, υπέκλεβε κάθε «συζήτηση» που έκαναν οι υπολογιστές μεταξύ τους. Το λογισμικό αυτό «εξουσιάζε» τους άλλους υπολογιστές, με αποτέλεσμα όπως θεωρούν σήμερα αναλυτές ασφαλείας, η NSA να ήταν σε θέση ακόμη και να αλλάξει οικονομικά δεδομένα που μετακινούνταν από και προς την Μέση Ανατολή.

Το 2013, λοιπόν, μια ομάδα χάκερ, οι Shadow Brokers, έκλεψαν το EternalBlue και σχεδόν ό,τι πρόγραμμα είχε η NSA στα συρτάρια της. Το υλικό αυτό το ανέβασαν στο διαδίκτυο για να δει ο κόσμος τα εργαλεία της Υπηρεσίας. Όμως, τέσσερα χρόνια μετά, η κρίση του WannaCry είναι η πρώτη επίθεση που γίνεται με εκείνα τα εργαλεία της NSA.

Η Microsoft είχε ενημερωθεί πριν από μερικούς μήνες, από άγνωστη πηγή, για το bug στο πρόγραμμά της. Η εταιρεία πρόλαβε να βγάλει μια αναθεωρημένη έκδοση του προγράμματος, όμως, δεν ήταν σε θέση να αναγκάσει τους χρήστες να την εγκαταστήσουν. Όμως στους παλιούς υπολογιστές δεν έγινε καμία αναθεώρηση καθώς τα σφάλματα ήταν πολύ περισσότερα. Ήλπιζαν ότι ο κόσμος θα έχει σταματήσει να τους χρησιμοποιεί. Εδώ και 10 χρόνια, η εταιρεία γνώριζε για πως το πρόγραμμά της δεν ήταν πολύ καλό και είχε προσπαθήσει να το αλλάξει. Όμως δεν μπορούσε να το σβήσει τελείως καθώς το χρησιμοποιούσαν παρά πολλοί άνθρωποι.

Οι χάκερ έστελναν διαρκώς σήματα στο διαδίκτυο συλλέγοντας τα στοιχεία για το ποιοι υπολογιστές διαθέτουν το απαρχαιωμένο λογισμικό της Microsoft. Τότε απελευθέρωναν το EternalBlue, που τους έδινε την δυνατότητα να εξουσιάσουν τον τρίτο υπολογιστή. Στη συνέχεια εισήγαγαν ένα νέο πρόγραμμα τους υπολογιστές μέσω του λογισμικού της Microsoft. To πρόγραμμα αυτό ήταν το WannaCry.

Το WannaCry ακολουθεί μια πολύ συγκεκριμένη διαδικασία: Μόλις μπει σε έναν υπολογιστή αναζητά στη μνήμη του την πιθανή ύπαρξη ενός άλλου WannaCry. Εάν βρει σταματά τελείως. Στη συνέχεια αναζητά την διεύθυνση IP στα δικά του αρχεία. Εάν τη βρει σταματά πάλι. Κατόπιν, όμως, αναζητά άλλες συσκευές που διαθέτουν το SBM V.1 και έχουν συνδεθεί στην ίδια IP. Εισχωρεί σε εκείνες και ο κύκλος ξεκινά ξανά. Σε κάθε περίπτωση ο ιός κρυπτογραφεί όλα τα αρχεία του υπολογιστή χωρίς να τα μετακινεί ή έστω να τα ανοίγει. Κατόπιν ζητά 300$ σε bitcoin για άμεση απελευθέρωση ή 600$ εντός μιας εβδομάδας. Διαφορετικά, ο χρήστης απλά θα κοιτάει για πάντα τα αρχεία του κρυπτογραφημένα.

Ένα μεγάλο σφάλμα όμως του ιού, που δείχνει ότι οι χάκερς δεν ήταν πολύ εξεζητημένοι, είναι ο τρόπος με τον οποίο έχουν επιλέξει να εισπράττουν τα λύτρα. Η επιλογή του θύματος να κάνει διαφορετικές πληρωμές, δημιουργεί την ανάγκη στον επιτιθέμενο να αποκρυπτογραφεί τα αρχεία του καθενός προσωπικά. Αυτό όταν η επίθεση είναι παγκόσμιας κλίμακας, δημιουργεί κάποια αυτονόητα προβλήματα…

Ο τρόπος όμως που θα μπορούσε να αποφευχθεί μια τέτοια καταστροφή ξανά, θα πρέπει να υπάρξει μια υπεύθυνη στάση, σύμφωνα με τους αναλυτές ασφαλείας, από όσους «παίζουν» με υπολογιστές, όμως η NSA. Είναι ήδη γνωστή από τα στοιχεία του Έντουαρντ Σνόουντεν η συνεργασία της με την Microsoft, οπότε εύκολα κανείς συμπεραίνει ότι ο λόγος για τον οποίο δεν την ενημέρωσαν νωρίτερα για το bug στο SBM V.1, ήταν για να μη χάσουν την δική τους πρόσβαση σε υπολογιστές μέσω του EternalBlue. «Οι κυβερνήσεις πρέπει να συνειδητοποιήσουν το κακό που κάνουν στους πολίτες όταν προσπαθούν να εκμεταλλευτούν τα ευάλωτα σημεία», σχολίασε από την πλευρά της η Microsoft μετά την επίθεση…

Στην Ελλάδα τα ΜΜΕ που στηρίζουν τις νεοφιλελεύθερες πολιτικές, χρημαδοτούνται από το ... κράτος. Tο tvxs.gr στηρίζεται στους αναγνώστες του και αποτελεί μια από τις ελάχιστες ανεξάρτητες φωνές στη χώρα. Mε μια συνδρομή, από 2.9 €/μήνα,ενισχύετε την αυτονομία του tvxs.gr και των δημοσιογραφικών του ερευνών. Συγχρόνως αποκτάτε πρόσβαση στα ντοκιμαντέρ και το περιεχόμενο του 24ores.gr.

Δες τα πακέτα συνδρομών >